计算机基础-网络与信息安全

计算机网络的产生与发展

- 计算机网络的定义

指将一群具有独立功能的计算机通过通信设备以及通信线路(传输媒体)互联起来,实现资源共享、信息交换或协同工作的系统;

计算机网络是将计算机技术和通信技术结合起来的产物。 - 计算机网络发展历程

(1). 以通信为主的第一代计算机网络;

(2). 以资源共享的第二代计算机网络(ARPA网);

(3). 体系结构标准化的第三代计算机网络;

(4). 以Internet为核心的第四代计算机网络; - 计算机网络的发展趋势

(1). 三网合一:通信网络、计算机网络、有线电视网络

(2). 光通信技术

(3). IPV6协议

(4). 宽带接入技术与移动通信技术 - 计算机网络的组成

(1). 物理连接:计算机系统、通信链路、网络节点

(2). 计算机系统进行各种数据处理,通信链路和网络节点提供通信功能

(3). 逻辑功能:通信子网、资源子网 - 计算机网络的功能

(1).数据通信:基本功能,用于实现计算机之间的信息传送

(2).资源共享:主要指硬件、软件、数据资源

(3).分布式处理:将任务交给网络种不同的计算机,从而达到均衡使用网络资源,实现分布处理的目的

(4).提高系统可靠性:通过计算机网络系统,通过结构化和模块化设计将复杂的任务分别交由几台计算机处理,用多台计算机提供冗余,以使其可靠性大大提高 - 计算机网络的分类

(1). 按网络的覆盖范围分类:广域网、城域网、局域网

局域网(LAN):覆盖范围较小,通常为几百米到几公里;

特点:传输速率高,可靠性好,适用各种传输介质,建设成本低;

城域网(MAN):通常是一个城市范围内的通信网络;

广域网(WAN):用于连接不同城市之间的LAN和MAN,覆盖范围较大,通常为几十公里到几千公里;

特点:传输相对较慢,误码率较高,建设成本较高;

(2). 按网络的拓扑结构分类:总线型、环型、星型、树型、网状型

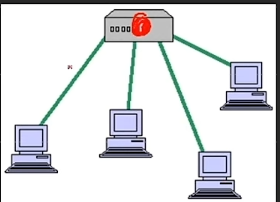

星型网络:中心节点,每个节点都与中心节点相连,信息需要先传到中央节点,再由中央节点传输给计算机,实现集中控制;

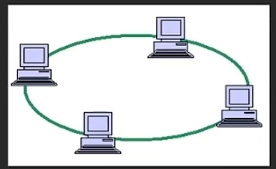

(令牌)环形网络:每个节点都与相邻节点相连,信息在环上,按同一个方向传输,无中心节点,无集中控制,可靠性高,传输速率低;

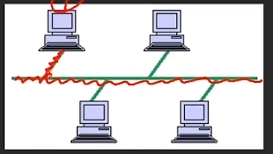

总线型网络:所有节点都连接在一条总线上,无中心节点,无集中控制,可靠性低,传输速率高,双向传输;

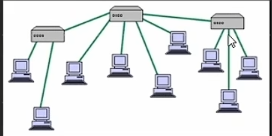

树形网络:根节点,分支节点,叶节点,分支节点和叶节点都与根节点相连,有中心节点,有集中控制,可靠性高,传输速率低;

网状型网络:任意两个节点都可以相连,无中心节点,无集中控制,可靠性高,传输速率低,常用与广域网中;

(3). 按传输介质分类:有线网、无线网

有线网:采用双绞线、同轴电缆、光纤或电话线做传输介质;

无线网:采用无线电波或红外线做传输介质,对于卫星数据通信网通过卫星进行数据通信;

(4). 按网络的使用性质分类:公用网、专用网

计算机网络系统

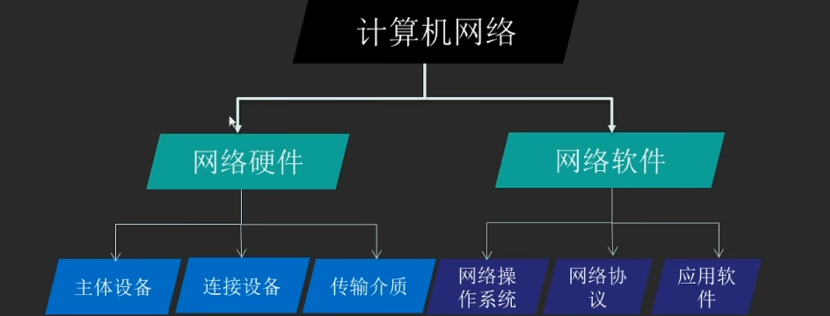

- 计算机网络系统的组成

(1). 网络硬件

a. 主体设备

b. 连接设备

c. 传输介质

(2). 网络软件

a. 网络操作系统

b. 网络协议

c. 应用软件 - 网络的主体设备

计算机网络中的主体设备称为主机(Host),一般分为中心站(服务器)和工作站(客户机);

服务器:提供服务; 客户机:请求服务; - 网络中的连接设备

(1).网卡(NIC):又称网络适配器,是网络中最重要的连接设备之一;

作用:a.提供固定的网络地址;

b. 接收网线上传输的数据,把数据转换为本机可识别和处理的格式,提供计算机总线传输给本机;

c. 把本机要上传的数据按照一定格式转换为网络设备可处理的数据形式,通过网线上传到网上;

(2). 集线器(HUB):是计算机网络中连接多台计算机或其他设备的连接设备;

作用:提供信号放大和中转的功能;通过HUB可连接成星型网络;

(3). 中继器:承担信号的放大和传送任务;

作用:为了放大电信号,提供电流以驱动长距离电缆,增加信号的有效传输距离;

(4). 网桥(Bridge):是一种连接两个局域网的设备,它能够在两个局域网之间传输数据包;

作用:扩大网络的最大传输距离;是工作在数据链路层的设备,能够根据MAC地址进行转发;

(5).路由器(Router):用于连接两个以上的同类网络,能够在复杂的网络环境中完成数据包的传送工作;

作用:具有选择路径和判断网络地址的功能;

(6). 交换机(Switch):是一种多端口的网络连接设备,它具有自学习和转发功能;

交换机与路由的主要区别:交换机是工作在数据链路层,路由器是工作在网络层;交换机是多端口,路由器是双端口;交换机是广播,路由器是单播;交换机是自学习,路由器是人工配置;

(7). 网关(Gateway):又称协议转换器,是一种网络互连设备,它能够在两个不同的网络之间进行数据传输;

作用:对两个网段中的使用不同传输协议的数据进行相互的翻译转换;

(8).调制解调器:是一种将数字信号转换为模拟信号,或将模拟信号转换为数字信号的设备;

作用:将计算机的数字信号调制为交流模拟信号发送出去,又将接收到的模拟信号解调为数字信号,供计算机使用; - 网络的传输介质

根据传输介质形态不同,我们可以把传输介质分为:有线传输介质和无线传输介质;

(1). 有限传输介质

指用来传输电或光信号的导线或光纤;技术成熟、性能稳定、成本较低,是局域网使用较多的介质;

主要有:双绞线、同轴电缆、光纤;

a. 双绞线:是一种由两根绝缘导线以一定的顺序绞合在一起的传输介质,搅合结构是减少对相邻导线的电磁干扰,单位长度上的绞合次数越高,抵消干扰的能力就越强;根据双绞线外是否有屏蔽层可分为屏蔽双绞线与非屏蔽双绞线,用的较多的是非屏蔽双绞线;

b. 同轴电缆:是一种由内向外依次为导体、绝缘层、网状贬值的外导体屏蔽层、塑料保护层组成,同轴电缆因为有屏蔽层,所以抗干扰能力较好;通常按照直径和特性阻抗不同将同轴电缆分为:粗缆和细缆;

c. 光纤:是一种用石英玻璃或塑料制成的细长柔软的光导纤维,信号传播利用了光的全反射原理;

光纤的优点:a. 传输速率高(带宽高,可达100Mbps~2Gbps);b. 传输损耗小,中继距离长;c. 无串音干扰,且保密性好; d. 抗干扰能力强,不受其他电磁信号干扰,也不会干扰其他通信系统;e. 体积小,重量轻;

光纤的缺点:连接光纤需要专用设备,成本较高,安装、连接难度大;

(2). 无线传输介质

主要有:无线电波、红外通信、微波通信、激光、卫星通信等; - 网络软件

是一种在网络环境下使用和运行或控制和管理网络工作的计算机软件;

根据软件的功能,可分为:网络系统软件和网络应用软件;

计算机网络协议与体系结构

- 计算机网络协议

各个独立的计算机系统之间必须严格遵守事先约定好的一整套通信规程,包括严格规定要交换的数据格式。控制信息的格式和控制功能以及通信过程中事件执行的顺序等;

这些通信规程称为网络协议(Protocol); - 网络协议的组成要素

(1).语法:指数据与控制信息的结构或格式;

(2).语义:指需要发出何种控制信息以及完成何种动作或采取何种措施;

(3).时序:指事件实现的顺序; - 协议分层的原因

(1). 分层有助于网络的实现与维护;

(2). 分层有助于技术发展;

(3). 分层有助于网络产品的生产;

(4). 分层能促进标准化工作; - 网络体系结构

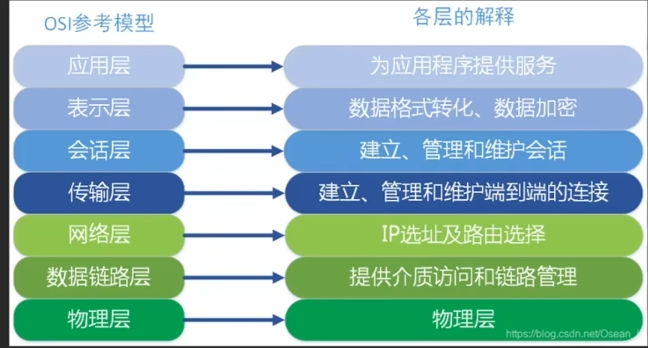

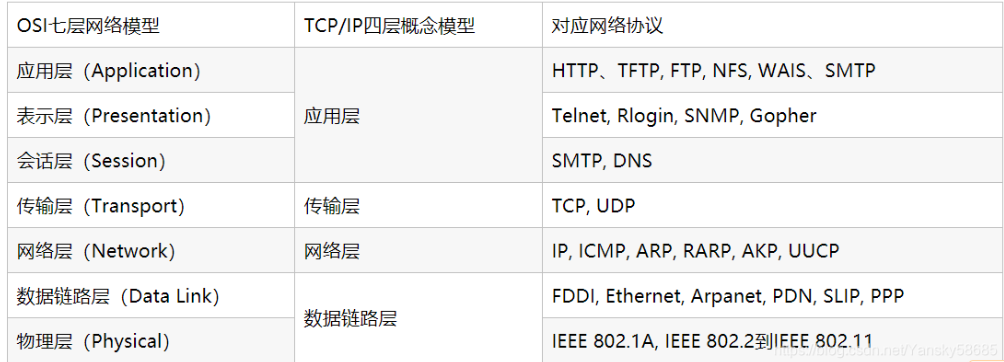

(1).OSI参考模型:1977年由国际标准化组织提出概念,1984年10月正式发布整套OSI标准;

OSI参考模型将网络的功能划分为七个层次:物理层、数据链路层、网络层、传输层、会话层、表示层、应用层;

物理层:位于OSI参考模型的最底层,提供一个物理连接,所传数据的单位是比特;其功能是对上层屏蔽传输媒体的区别,提供比特流传输服务,集线器,中继器;

数据链路层:位于OSI参考模型的第二层,其功能是将物理层提供的比特流进行校验,完整无误地把数据传给相邻节点的数据链路层,单位为帧(Frame),网桥,交换机;

网络层:路由器;

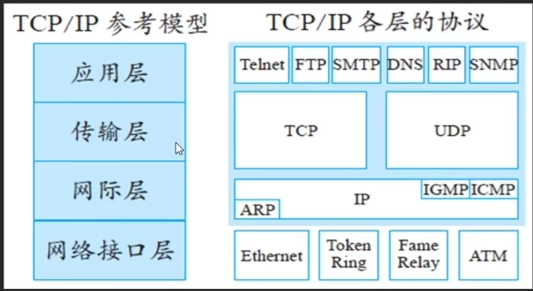

(2).TCP/IP参考模型:1974年开发,实际上是一组协议,是一个完整的体系结构;

应用层的协议:

a.超文本传输协议(HTTP):用来传递制作的网页文件;

b.文本传输协议(FTP):用于实现互联网中交互式文件传输功能;

c.电子邮件协议(简单邮件传输协议SMTP,邮局协议POP[3]):用于实现互联网中远程登录功能;

d.网络终端协议(TELNET):用于实现互联网中远程登录功能;

e.域名系统协议(DNS):用于实现网络设备名字到IP地址的映射服务;

f. 路由信息协议(RIP):用于网络设备之间交换路由信息;

g. 简单网络管理协议(SNMP):用于收集和交换网络管理信息;

h. 网络文件系统(NFS):用于网络中不同主机间的文件共享;

传输控制协议(TCP):和用户数据报协议(UDP)位于TCP/IP参考模型的传输层,提供面向连接的可靠的数据传输服务,解决数据分组在传输过程中可能出现的问题,单位为报文段(Segment);

主要功能:a. 接收数据报;b. 具有自动调节超时功能;c. 只接受最先到达的数据报;d.排序恢复;

网际协议(IP):位于TCP/IP参考模型的网络层,单位为数据报(Datagram);

主要功能:a. 加报头;b. 选路径;c. 去报头;——寻址

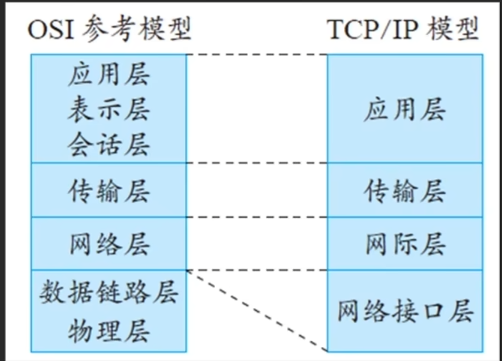

OSI参考模型对比TCP/IP参考模型:

注:传输层中,TCP是面向连接的协议,是可靠的;UDP是面向无连接的协议,是不可靠的

Internet基础

- Internet的起源

在美国较早的军用计算机网ARPANET,是Internet的前身;

美国国家科学基金会(NSF);

1989年MILNET(由ARPANET分离出来)实现与NSFNET连接后,采用Internet这个名词;

此后,其他部门的计算机网相继并入Internet; - Internet在中国的发展

四大主干网络:

(1).中国科技信息网(CSTNet)

(2).中国教育和科研计算机网(CERNet)

(3).国家公用经济信息通信网络(金桥网:ChinaGBN)

(4).公用计算机互联网(ChinaNet) - Internet的发展趋势

- Internet的组成

(1).物理网

(2).协议

(3).应用软件

(4).信息 - Internet专业术语

(1).ISP:服务提供商:主要为user提供拨号上网、WWW浏览、FTP、收发E-mail、BBS、Telnet等服务;

(2).PPP协议:点对点协议:Modem与ISP连接通信时所支持的协议;

IP地址及域名系统

- IP地址的概念

IP地址是Internet上的主机在网络上的唯一标识,是一个32位的二进制数,也被称为网际地址,通常用点分十进制表示法表示; - IP地址的组成

32位二进制数组成,分层四段,每段8位;

使用点分十进制表示法;

合法IP地址:a. 四组; b. 每组0~255,不能超过255; c. 每组分隔为“.”; - IP地址的分类

IP地址分为“A、B、C、D、E”五类,常用“A、B、C”三类;

是由网络号和主机号两部分组成;

(1). A类地址:第一段数字范围1~127(126),包含主机16777214台;

(2). B类地址:第一段数字范围128~191,包含主机65534台;

(3). C类地址:第一段数字范围192~223,包含主机254台;

(4). D类地址:第一段数字范围224~239;

(5). E类地址:第一段数字范围240~247;

IPv4采用32位地址,IPv6采用128位地址; - 子网掩码

子网掩码是用来判断任意两台计算机的IP地址是否在同一个子网中的根据;

方法:将两台计算机各自的IP地址与子网掩码进行逻辑与(AND)运算,如果结果相同,则两台计算机在同一个子网中,,可以进行直接通信;

正常的子网掩码地址为:网络位全为1,主机位全为0,因此:

A类地址的子网掩码为:255.0.0.0,8位网络号+24位主机号;

B类地址的子网掩码为:255.255.0.0,16位网络号+16位主机号;

C类地址的子网掩码为:255.255.255.0,24位网络号+8位主机号; - Internet域名系统

为了方便用户,Internet在IP地址的基础上提供了一种面向用户的字符型主机命名机制,这就是域名系统(DNS),这是一种更高级的地址形式;

域名采用分层命名法,完整的域名最多由五部分组成,用“.”分隔,最右边的子域名级别最高(顶级域名),最左边的子级域名级别最低; - 域名及意义

(1). COM:商业组织

(2). NET:网络机构

(3). EDU:教育机构

(4). ORG:非盈利组织

(5). GOV:政府部门

(6). INT:国际组织

(7). MIL:军事部门

(8). INFO:信息服务 - 地区代码

- 域名解析

在访问一台计算机时,既可以使用IP地址,也可以使用域名;是由DNS进行翻译,其服务系统也会自动将域名翻译为IP地址;

在域名服务器中存放了域名与IP地址的对照表(映射表); - IP和域名的关系

同一个IP地址可以有若干不同的域名;但一个域名只能有一个IP地址与之对应; - Internet的接入方式

(1). PSTN方式(公用电话交换机)

(2). ADSL方式(非对称数字用户环路)

(3). LAN方式(局域网)

(4). 无线方式(蜂窝技术、数字无绳技术、点对点微波技术、卫星技术、蓝牙技术) - Internet的应用

(1). 电子邮件

功能:a. 邮件的制作与编辑;b. 邮件的发送;c. 邮件通知; d. 邮件阅读与检索;e. 邮件的回复与转发;f. 邮件处理(转存、分类归档或删除);

特点:a. 传送速度快;b. 信息多样化;c. 收发方便;d. 成本低廉; e. 更为广泛的交流对象; f. 安全;

格式:用户名@电子邮件服务器名称

最常用的邮件协议:SMTP、POP3;

SMTP:简单邮件传输协议,是一组用于由源地址到目的地址传送邮件的规则,由它来控制邮件的中转方式;SMTP服务器则是遵循SMTP协议的发送邮件服务器,用来发送或中转电子邮件;

POP3:邮局协议的第三个版本,规定怎样将个人计算机连接到POP3服务器则是遵循POP3协议的接收邮件服务器,用来接收电子邮件;

电子邮件软件:outlook;

(2). 搜索引擎

本质是网站,专门为用户提供信息“检索”服务;

(3). 即时通信

网上聊天(IRC):是在Internet上专门指定一个场所,为大家提供即时的信息交流。

网上寻呼(ICQ):采用客户机/服务器工作模式。

IP电话:也称网络电话,通过TCP/IP协议实现电话应用。

(4). 网络音乐和网络视频

网络音乐:MIDI、MP3、Real Audio和wav等是歌曲的几种压缩格式,前三种是网络上比较流行的网络音乐格式;MP3体积小,音质高,采用免费的开发标准;

视频点播(VOD):是交互式多媒体视频点播业务,是一种可以按用户需要点播节目的交互式视频系统;

(5). 文件传输文件传送协议(FTP):采用客户机/服务器(C/S)工作模式,在Internet上,通过FTP协议及FTP程序(服务器程序和客户端程序),用户计算机和远程服务器之间可以进行上传和下载;

FTP服务器:a. 匿名:下载、浏览; b. 非匿名:上传、下载、浏览、更新、删除;

(6). 流媒体应用

指在数据网络中按时间先后次序传输和播放的音视频数据流;

特点:连续性、实时性、时序性(具有严格的先后次序性质)

(7). 远程登录Telnet

通过一台电脑登录到另一台电脑上,运行其中的程序和服务;

是仿真终端(终端)

(8). 电子公告牌、微博与微信

电子公告牌(电子布告栏系统):BBS;

微博:(MicroBlog)最早的最著名的微博是美国的Twitter

微信:(WeChat) 是一款手机通讯应用软件,由腾讯公司开发;

(9). 其他服务

商业应用(Business Application)、在线游戏(Online Game)、虚拟现实(Virtual Reality)

WWW与Web浏览器

- WWW产生

是英文词组World Wide Web的简称,中文译为万维网、全球信息网,由欧洲粒子物理实验室(CERN)研制; - WWW的概念

(1).客户/服务器机制(C/S)

(2).超文本标记语言(HTML)

(3).统一资源定位器(URL):格式:传输协议://IP地址或域名[:端口号][/路径/文件名](传输协议除http其余都不可以省略,[]内可以省略)

(4).超文本传输协议(HTTP) - 网页

网页又称HTML文件,后缀名一般为.htm或.html; - 网页内容

主要由文字,图片,动画、超链接和特殊组件等元素组成; - 网页的分类

静态网页:是指设计者没有修改网页的内容时,网页内容不会变化;

注意:静态网页并非是网页上没有动画

动态网页:是指网页内包含程序代码,需要服务器执行程序才能生成网页内容;

注意:动态页面是指网页和客户端用户互动,而非是网页上由动画; - 网页的制作工具

(1).记事本:是Windows自带的文本编辑器;

网页制作三剑客(由Macromedia公司开发)

(2).Firworks:处理网页图片,;

(3).Dreamweaver:网站开发及网页编辑工具;

(4).Flash:动画作品制作; - 网页设计的相关计算机语言

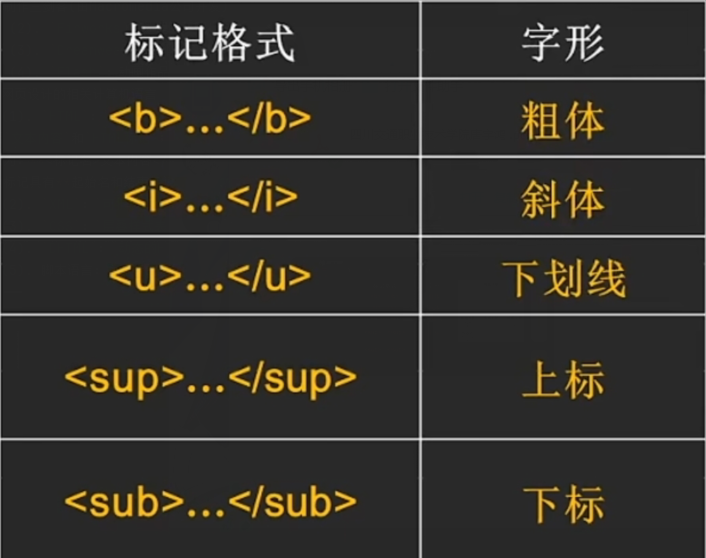

(1).HTML:是超文本标记语言的缩写;

包括文本内容和HTML标记;

格式为:<标记名>文本内容</标记名>

多数标记具有起始名和结束标记,一般成对出现,而且不区分大小写;

(2).XML:可扩展标记语言,主要用于互联网上传递或处理数据,其文件扩展名为“.xml”;

(3).CSS:层叠样式表,主要用于对网页数据进行编排、格式化、显示、特效等;

(4).DHTML:动态的HTML;

(5). 脚本语言:主流行的是JavaScript和VBScript;

信息安全

信息安全概述

- 信息安全的定义

基本定义:完整性、保密性、可用性、可靠性 - 信息安全意识

四大要素:技术、制度、流程和人; - 信息安全的威胁

分为自然威胁和人为威胁

自然威胁:自然灾害,场地环境等;

人为威胁:人为攻击(偶然/恶意[主动/被动])、安全缺陷、软件漏洞、结构隐患; - 信息安全的技术

(1).密码技术:发送没有加密的信息叫明文,加密后称密文;密文恢复明文,合法的接受者为解密,不合法的叫破译;明文加密采用加密算法,密文恢复明文采用解密算法;

单钥:从一个推出另一个,称为对称加密算法,加密标准DES;

公钥:从一个推出另一个,称为非对称加密算法,加密标准RSA算法;

(2). 防火墙技术

(3). 虚拟专用网(VPN)技术

(4). 病毒与反病毒技术

(5). 他安全保密技术:实体及硬件安全技术、数据库安全技术

计算机病毒

- 计算机病毒的概念

指编制或计算机程序中插入破坏计算机功能或毁坏数据,影响计算机使用,能自我复制的一组计算机指令或程序代码。 - 计算机病毒的特点

(1).可执行性

(2).破坏性

(3).传染性

(4).潜伏性

(5).针对性

(6).衍生性

(7).抗病毒软件性 - 计算机病毒的传播途径

(1). 通过计算机网络传播(最快,最广泛)

(2). 通过移动存储设备来进行传播

(3). 通过不可移动的计算机硬件设备进行传播

(4). 通过点对点通信系统和无线通道传播

第二代病毒是通过网页传播的。 - 病毒的分类

(1). 存在的媒体分:网络病毒、文件病毒(可执行文件[.com、.exe])、引导型病毒

(2). 传染的方法分:驻留型病毒、非驻留型病毒

(3). 破坏能力分:无害型、无危险型、危险型、非常危险型 、

(4). 特有的算法分:伴随型、寄生型、蠕虫型 - 常见的计算机病毒

蠕虫病毒、木马病毒和黑客病毒、“熊猫烧香”、脚本病毒、宏病毒 - 病毒的预防

主要以 “预防为主,清除为辅”,要定期进行 备份。

从管理和技术两方面进行;

杀毒软件不能查杀所有病毒,需要及时更新

计算机病毒会在传染中发生变异;

防火墙

- 防火墙的概念

是用于内部网和因特网一种网络安全系统,决定网络内部服务哪些可被外界访问,外界的哪些人可以访问内部服务,内部人员可用访问哪些外部服务; - 防火墙的类型

网络层防火墙、应用层防火墙、链路层防火墙; - 防火墙的优缺点

优点:

(1). 强化安全策略

(2). 有效记录Internet上的活动

(3). 限制暴露用户点

(4). 安全策略检查站

缺点:

(1). 不能防范恶意知情者

(2). 不能防范不通过它的链接

(3). 不能防备全部威胁

(4). 不能防范病毒

- 标题: 计算机基础-网络与信息安全

- 作者: SunnyDusk

- 创建于 : 2023-12-09 05:56:16

- 更新于 : 2024-09-10 02:06:49

- 链接: https://www.030706.xyz,https//www.sunnydusk.cn/2023/12/09/计算机基础网络与信息安全/

- 版权声明: 本文章采用 CC BY-NC-SA 4.0 进行许可。

评论